Nếu bạn phải chọn một từ duy nhất để mô tả các sự kiện an ninh mạng trong những tháng gần đây, nó sẽ là "nhanh". FortiGuard Labs vừa phát hành Báo cáo Cảnh quan Đe dọa Toàn cầu của FortiGuard Labs (FortiGuard Labs Global Threat Landscape Report) nửa năm một lần và nó chỉ ra rằng tội phạm mạng đang phát triển các cuộc tấn công nhanh hơn bao giờ hết. Chúng tiếp tục khai thác bề mặt tấn công ngày càng mở rộng của các nhân viên và IT làm việc kết hợp (hybrid), đồng thời cũng đã và đang sử dụng các chiến lược tội phạm mạng dai dẳng tiên tiến có khả năng phá hoại nhiều hơn và ít dự đoán hơn so với các chiến lược trong quá khứ.

Đánh giá nhanh bốn điểm rút ra được từ báo cáo về mối đe dọa

1. Log4j thể hiện tốc độ khai thác:

Vào tháng 12 năm, một lỗ hổng nghiêm trọng được tiết lộ trong khung ghi nhật ký dựa trên Java Apache Log4j đã ảnh hưởng đến gần như mọi môi trường có ứng dụng Java. Lỗ hổng này rất dễ bị khai thác và cho phép những kẻ tấn công giành được quyền kiểm soát hoàn toàn các hệ thống dễ bị tấn công. Trong vòng vài ngày, Log4j đã trở thành phát hiện IPS phổ biến nhất trong nửa sau của năm. Ngay sau khi tiết lộ ban đầu, hai lỗ hổng khác đã được phát hiện buộc các tổ chức phải cập nhật các triển khai Log4j của họ ba lần trong một tuần. Mặc dù mới xuất hiện vào tuần thứ hai của tháng 12, hoạt động khai thác đã leo thang đủ nhanh, trong vòng chưa đầy một tháng, để trở thành phát hiện IPS phổ biến nhất trong toàn bộ nửa cuối năm 2021. Ngoài ra, Log4j có khối lượng hoạt động gần gấp 50 lần so với sự bùng phát nổi tiếng, ProxyLogon, đã xảy ra trước đó vào năm 2021. Mặc dù không có báo cáo nào về những thỏa hiệp đáng kể liên quan đến lỗ hổng Log4j trong tháng sau khi nó được phát hiện, nhưng có thể những kẻ tấn công đã khai thác lỗi này để xâm phạm mạng và hiện chỉ đang chờ thời điểm thích hợp để tấn công.

2. Đối thủ Nhắm mục tiêu Nhanh chóng Các Vectơ Mới - Linux

Cách đây không lâu, Linux là một trong những nền tảng ít bị tấn công nhấ, mặc dù nó chạy các hệ thống back-end của nhiều mạng và các giải pháp dựa trên container cho các thiết bị IoT và các ứng dụng quan trọng. Tuy nhiên, các tác nhân đe dọa đang mở rộng bộ công cụ của họ và tăng nhanh việc sử dụng phần mềm độc hại dựa trên Linux. Trong năm 2021, số lần phát hiện phần mềm độc hại đối với các file ELF (Định dạng có thể thực thi và Có thể liên kết - Executable and Linkable Format), định dạng nhị phân cho Linux, đã tăng gấp đôi. Ngoài ra, số lượng phát hiện chống virus (AV) Fortinet mới cần thiết để tạo tăng gấp bốn lần. Sự phát triển về các biến thể và sự lây lan cho thấy rằng phần mềm độc hại Linux đang ngày càng gia tăng. Và với việc Microsoft tích cực tích hợp Hệ thống con của Windows dành cho Linux (WSL) vào Windows 11, chắc chắn phần mềm độc hại sẽ theo sau. FortiGuardLabs đã có nhiều bằng chứng và lý do để đưa sự gia tăng liên tục của các cuộc tấn công vào Linux vào danh sách các dự đoán về mối đe dọa mạng năm 2022 của mình.

3. Các cuộc tấn công bằng ransomware vẫn không ngừng

Sự tinh vi, hung hãn và tác động của ransomware tiếp tục không ngừng trong nửa cuối năm 2021. Các tác nhân đe dọa tiếp tục tấn công các tổ chức với nhiều chủng loại ransomware mới và chưa từng thấy trước đây.

Cuộc tấn công công nghệ quản lý và giám sát từ xa Kaseya VSA đã thu hút sự chú ý đặc biệt vì tác động rộng rãi của nó. Sự cố này là một minh chứng khác về hiệu quả của bản chất vi phạm một lần-thỏa hiệp-nhiều của các cuộc tấn công chuỗi cung ứng phần mềm.

Một xu hướng đáng lo ngại khác là việc sử dụng ransomware cũ đang được tích cực cập nhật, nâng cao và tái sử dụng. Ví dụ: BlackMatter đã được sử dụng trong nhiều cuộc tấn công nhằm vào cơ sở hạ tầng của Hoa Kỳ và nó được cho là sự đổi tên thương hiệu của DarkSide, ransomware được sử dụng trong cuộc tấn công Colonial Pipeline. Với mô hình doanh nghiệp của Ransomware-as-Service, nhiều tác nhân đe dọa có thể phát tán phần mềm độc hại dễ dàng hơn.

4. Hiểu biết sâu hơn về các kỹ thuật tấn công ngăn chặn tội phạm nhanh hơn

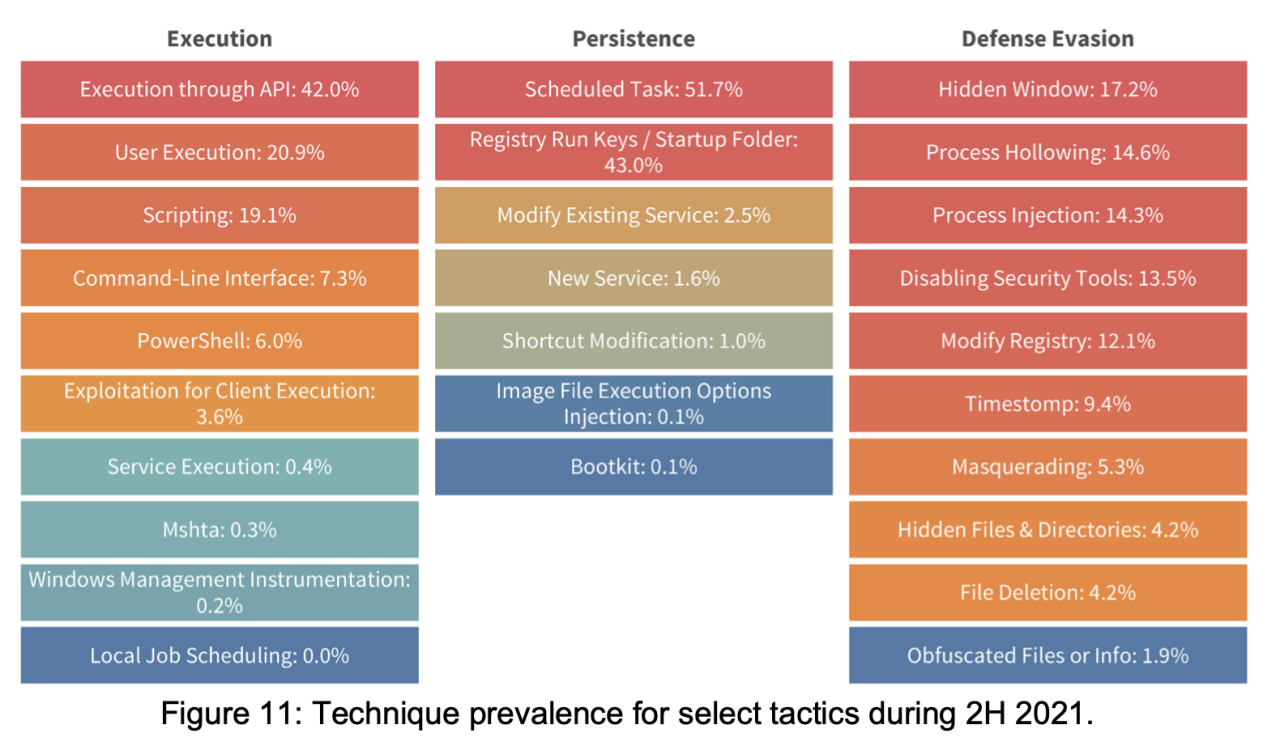

Để quan sát kết quả độc hại của các cuộc tấn công khác nhau, FortiGuard Labs đã phân tích chức năng của phần mềm độc hại được phát hiện bằng cách kích hoạt các mẫu phần mềm độc hại được thu thập. Kết quả là một danh sách các chiến thuật, kỹ thuật và quy trình riêng lẻ mà phần mềm độc hại sẽ thực hiện được nếu các cuộc tấn công được thực hiện. Thông tin tình báo có độ phân giải cao này cho thấy rằng việc ngăn chặn kẻ thù sớm hơn là điều quan trọng hơn bao giờ hết và bằng cách tập trung vào một số kỹ thuật đã xác định đó, trong một số tình huống, tổ chức có thể ngăn chặn hiệu quả các phương pháp tấn công của phần mềm độc hại.

Ví dụ, ba kỹ thuật hàng đầu cho giai đoạn "execution" chiếm 82% hoạt động. Hai kỹ thuật hàng đầu để có được chỗ đứng trong giai đoạn “persistence” đại diện cho gần 95% chức năng được quan sát. Tận dụng phân tích này có thể có tác động đáng kể trong cách các tổ chức ưu tiên các chiến lược an ninh của họ để tối đa hóa khả năng phòng vệ của họ.

Giải pháp thông minh hơn để bảo vệ tốt hơn

Các cuộc tấn công này chỉ là một số trong số nhiều cuộc tấn công mà chúng ta đã thấy trong nửa cuối năm 2021. Khi các cuộc tấn công tiếp tục diễn ra nhanh hơn, các tổ chức cần phải chuyển từ các bộ sưu tập sản phẩm điểm sang các giải pháp tích hợp được thiết kế để hoạt động cùng nhau. Để đảm bảo an toàn trước các kỹ thuật tấn công đang phát triển, các tổ chức cần các giải pháp thông minh hơn có thể thu thập thông tin tình báo về mối đe dọa trong thời gian thực, phát hiện các mẫu và dấu vân tay của mối đe dọa, tương quan với lượng lớn dữ liệu để phát hiện các điểm bất thường và tự động bắt đầu một phản ứng phối hợp. Việc quản lý tập trung và khả năng hiển thị rộng rãi của nền tảng lưới an ninh mạng (cybersecurity mesh platform) có thể giúp đảm bảo rằng các chính sách được thực thi một cách nhất quán, cấu hình và cập nhật được phân phối kịp thời, đồng thời có thể khởi chạy phản ứng mối đe dọa phối hợp khi phát hiện hoạt động đáng ngờ.

Tổng quan về báo cáo FortiGuard Labs Threat Landscape:

Báo cáo Toàn cảnh Đe doạ Toàn cầu (FortiGuard Labs Threat Landscape) mới nhất thể hiện trí tuệ tập thể của FortiGuard Labs. Dữ liệu được lấy từ mảng sensor Fortinet thu thập hàng tỷ sự kiện đe dọa được quan sát thấy trên toàn thế giới. Sử dụng ba nhóm đầu tiên là do thám, phát triển tài nguyên và truy cập ban đầu từ khuôn khổ MITER ATT & CK, Báo cáo cảnh quan về mối đe dọa toàn cầu của FortiGuard Labs phân loại các chiến thuật và kỹ thuật của đối thủ để mô tả cách các tác nhân đe dọa tìm thấy lỗ hổng, xây dựng cơ sở hạ tầng độc hại và khai thác mục tiêu của chúng. Báo cáo cũng bao gồm các quan điểm toàn cầu và khu vực để cung cấp cho các chuyên gia bảo mật cái nhìn sâu rộng và cụ thể về bối cảnh mối đe dọa, trao quyền cho họ để đưa ra các quyết định được tính toán để giảm rủi ro, bảo vệ và bảo tồn tốt hơn các tài nguyên kỹ thuật số quan trọng.

EmeraldETL là Công Ty chuyên về Công Nghệ, là đại lý rất nhiều dòng sản phẩm bảo mật cao tại Việt Nam. Cung cấp từ những dòng bảo mật doanh nghiệp đến bảo mật đa quốc gia.

- Trụ sở: Tầng 2, 27A Hoàng Việt, Phường 4, Quận Tân Bình, TP.HCM

- Hotline: 0913324060

- Website: https://emerald.com.vn

Nguồn: Tổng hợp từ site Fortinet